Ahora estamos a un año de nuestra nueva realidad, y dos tendencias destacan. En primer lugar, las personas necesitan aún más flexibilidad a medida que trabajamos, aprendemos y colaboramos en un mundo sin perímetros. Y en segundo lugar, los malos actores se están volviendo aún más sofisticados. Están añadiendo nuevos vectores de ataque y combinándolos de nuevas maneras creativas, como acabamos de ver con Solorigate.

En enero, compartí nuestras cinco principales prioridades de identidad para 2021 para ayudarle a fortalecer la seguridad y acelerar su transición a la nueva era de trabajo híbrido. Más que nunca, las organizaciones necesitan fortalecer sus defensas para dar a los empleados, socios y clientes la flexibilidad de trabajar desde cualquier lugar utilizando aplicaciones que viven dentro y fuera del perímetro tradicional de la red corporativa. Es por eso que Zero Trust,una estrategia de seguridad que combina la máxima flexibilidad con la máxima seguridad, es tan crucial.

Para los profesionales de TI y los profesionales de la seguridad, la implementación de Zero Trust debe ser simple y sencilla. Para los usuarios, nunca debe en el camino, y debe encajar en flujos de trabajo y hábitos familiares. Esta semana, en la etapa virtual de Microsoft Ignite, anuncio varias innovaciones de Azure Active Directory (AzureAD) que ayudarán a hacer la vida más fácil para usted y sus empleados ahora, y le ayudarán a mantenerse preparado para lo que venga después.

Proporcione a sus empleados una experiencia de usuario segura y sin problemas

Como parte de nuestro compromiso de hacer que la seguridad sea lo más fluida posible, la autenticación sin contraseña ahora está generalmente disponible para que las organizaciones se implementen a escala. Sus administradores de TI, empleados y socios pueden beneficiarse de una mayor seguridad y simplicidad. Hemos hecho que sea fácil implementar sin contraseña a escala con directivas expandidas que definen qué métodos de autenticación pueden usar usuarios o grupos específicos. Las nuevas capacidades de generación de informes le permiten ver el uso y la adopción de métodos de autenticación sin contraseña en toda la organización. Para ayudarle a simplificar y proteger el acceso remoto, también hemos publicado la vista previa de Temporary Access Pass,un código con tiempo limitado utilizado para configurar y recuperar una credencial sin contraseña.

Microsoft ya cuenta con más de 200 millones de usuarios sin contraseña en nuestros servicios de consumo y empresa. Estamos emocionados de ver aún más clientes adoptando sin contraseña cada día. Axiata Group es la primera empresa en el sudeste asiático en eliminar contraseñas para sus empleados. Se quedó sin contraseña usando Windows Hello for Business y la aplicación Microsoft Authenticator. Abid Adam, director de riesgo y cumplimiento del grupo en Axiata Group, dijo: «En lugar de hacer sus vidas miserables con contraseñas largas que crean riesgo para la organización, pasamos a la biometría. Ahora, con Windows Hello, la seguridad se cuece en nuestro ecosistema y tenemos un mejor acceso a la información con mayores barreras para los malos actores. Es una victoria para nuestro equipo de seguridad, nuestros empleados y la empresa». Del mismo modo, en Europa, el municipio de Umeå quería reforzar la seguridad y eliminar el uso de contraseñas. Con la ayuda de los socios de Onevinn y Yubico, pudieron implementar su primera implementación sin contraseña en menos de 10 días. Vea mi entrevista en Microsoft Mechanics para ver sin contraseña en acción.

Ir sin contraseña no sólo simplifica la experiencia del usuario, sino que también fortalece su postura de seguridad. Y gracias a Azure AD Conditional Access,ya no es necesario solicitar autenticación multifactor cada vez que alguien tiene acceso a una aplicación que toca datos confidenciales. En su lugar, puede intensificar la autenticación en función delo que el usuario está intentando hacer dentro de la aplicación, por ejemplo, descargar un documento altamente confidencial. Con el contexto de autenticación de acceso condicional de Azure AD,ahora en versión preliminar, puede alejarse de la seguridad de un solo tamaño y adoptar directivas más granulares que protejan los recursos con el nivel correcto de controles basados en las acciones del usuario o los datos a los que intentan acceder.

Anuncios:

- Disponibilidad general de la autenticación sin contraseña.

- Vista previa del pase de acceso temporal.

- Vista previa del contexto de autenticación de acceso condicional de Azure AD.

Acceso seguro a todas las aplicaciones

La mayoría de ustedes administran entornos multinube. Los desarrolladores están creando aplicaciones distribuidas entre Microsoft Azure, Amazon Web Services (AWS) y Google Cloud Platform. Deben iniciar sesión en cada nube con un solo conjunto de credenciales. Para que pueda configurar rápidamente el inicio de sesión único (SSO) y el aprovisionamiento de usuarios, estamosexpandiendo constantemente la galería de aplicaciones de Azure AD con tantas preintegraciones como sea posible, incluso con nuestros competidores.

La aplicación de inicio de sesión único de AWS ahora está preintegrado con Azure AD y disponible en la galería de aplicaciones. Esta integración le permite conectar Azure AD a AWS SSO, un servicio basado en la nube que simplifica el acceso de SSO en varias cuentas y recursos de AWS. Puede centralizar la administración del acceso de los usuarios a AWS, mientras que sus empleados pueden obtener acceso con sus credenciales de Azure AD.

Durante el último año, muchas organizaciones han confiado en nuestro servicio proxy de aplicaciones de Azure AD para ayudar a los empleados a proteger el acceso remoto a las aplicaciones locales. El uso creció más de 100 por ciento el año pasado, ayudando a las organizaciones a alejarse de las soluciones VPN. Hoy en día, vamos a agregar dos nuevas características para ayudarle a sacar el máximo partido al proxy de la aplicación. En primer lugar, la compatibilidad nativa para la autenticación basada en encabezados con proxy de aplicación ahora está disponible de forma general. En segundo lugar, la optimización del tráfico por región para proxy de aplicación ahora está en versión preliminar. Esta nueva característica le permite designar qué región debe usar el grupo de conectores de servicio proxy de aplicaciones y seleccionar la misma región que las aplicaciones. Esta nueva característica ayuda a reducir la latencia y mejorar el rendimiento.

Para proteger sus aplicaciones locales heredadas, estamos ampliando la lista de nuestras asociaciones de acceso híbrido seguro para incluir Datawiza, Perimeter 81, Silverfort y Strata. Además de conectar las aplicaciones locales, socios como Datawiza, Strata y Silverfort pueden ayudarle a descubrir y priorizar aplicaciones y recursos para migrar a Azure AD. «Silverfort está encantado de poder colaborar con Azure AD para habilitar el acceso seguro unificado a aplicaciones y recursos heredados y locales», dijo Ron Rasin, vicepresidente de productos y alianzas estratégicas de Silverfort. «La identidad se ha convertido en el principal plano de control de seguridad, por lo que es fundamental que las organizaciones puedan detectar, priorizar y migrar las aplicaciones y los recursos a una solución de identidad central como Azure AD.»

Solorigate nos enseñó que, en muchos casos, los entornos en la nube son más seguros que los locales. Para fortalecer tus defensas, es fundamental minimizar tu huella local y administrar todas tus aplicaciones desde la nube. Sin embargo, el proceso de descubrir aplicaciones en diferentes entornos y priorizarlas para la modernización de la nube puede ser desalentador. Para facilitarlo, anunciamos la disponibilidad general de la actividad de servicios de federación de Active Directory (AD FS) y el informe de información. En este informe se evalúan todas las aplicaciones de AD FS en busca de compatibilidad con Azure AD, se comprueban los problemas y se proporcionan instrucciones sobre cómo preparar aplicaciones individuales para la migración a Azure AD.

Anuncios:

- Aws Single Sign-On ya está disponible en la galería de aplicaciones de Azure AD.

- Disponibilidad general del informe de actividad e información de AD FS.

- Nuevas asociaciones de acceso híbrido seguro con Datawiza, Perimeter 81, Silverfort y Strata.

- Disponibilidad general de la compatibilidad con proxy de aplicación de Azure AD para aplicaciones de autenticación basadas en encabezados.

- Vista previa de la compatibilidad con proxy de aplicación de Azure AD para la optimización del tráfico por región.

Asegure a sus clientes y socios

Un enfoque sólido de Zero Trust requiere que tratemos las solicitudes de acceso de clientes, socios y proveedores al igual que las solicitudes de los empleados: verificar cada solicitud, permitir que los usuarios accedan a los datos que necesitan solo cuando los necesiten y no permitir que los huéspedes sobrepasen su bienvenida. Con Azure AD, puede aplicar directivas de acceso coherentes a todos los tipos de usuarios externos.

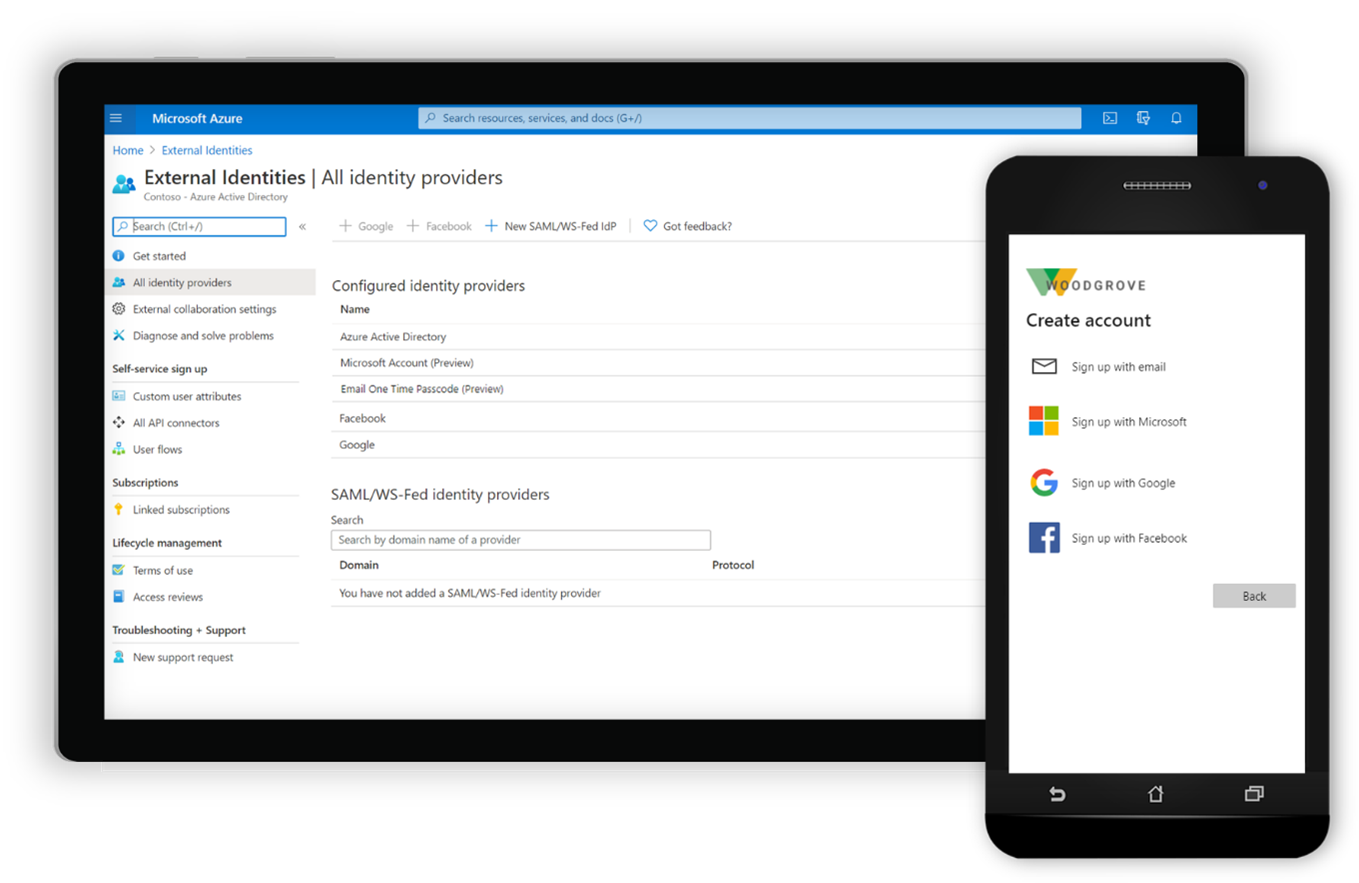

Generalmente disponible a partir de este mes, Identidades externas de Azure AD es un conjunto de funcionalidades para proteger y administrar la identidad y el acceso para clientes y socios. Los flujos de usuarios de registro de autoservicio en aplicaciones de Azure AD facilitan la creación, administración y personalización de experiencias de incorporación para usuarios externos, con poco o ningún código de aplicación. Puede integrar la compatibilidad con el inicio de sesión con los documentos de seguridad de Google y Facebook y ampliar el flujo con potentes conectores de API. Con Azure AD Identity Protection, puede proteger las aplicaciones de empresa a empresa (B2B) y de empresa aconsumidor (B2C) y a los usuarios con seguridad adaptable basada en el aprendizaje automático.

Con automatización comentarios de acceso de los huéspedes para Microsoft Teams y Microsoft 365 Grupos, ahora disponible de forma general, Azure AD le pedirá que revise y actualice los permisos de acceso para todos los invitados agregados a equipos o grupos nuevos o existentes en una programación regular. El proceso de limpieza del acceso a recursos confidenciales quelos usuarios invitados ya no necesitan se volverá menos manual y menos descuidado.

Anuncios:

- Disponibilidad general de identidades externas de Azure AD.

- Disponibilidad general de opiniones de acceso de Azure AD para todos los huéspedes de los grupos Teams y Microsoft 365.

El futuro de la identidad es brillante

Si bien 2020 fue un año difícil, tenemos mucho que esperar en 2021, con innovaciones que proporcionarán más seguridad, transparencia y privacidad para los usuarios. El último Microsoft Ignite, hablé sobre credenciales verificables y nuestro compromiso de empoderar a cada persona para poseer su propia identidad gracias a identificadores descentralizados. Me complace compartir que las credenciales verificables de Azure AD están introduciendo la versión preliminar en solo unas semanas. Los desarrolladores obtendrán un SDK, con guías de inicio rápido, para crear aplicaciones que soliciten y verifiquen credenciales, al igual que lo hacen con nombres de usuario y contraseñas. También me complace anunciar que nos asociamos con algunos delos principales socios de verificación de identificación – Acuant, Au10tix,Idemia, Jumio, Socure, Onfido, Vu Security – para mejorar la verificabilidad y el intercambio de información seguro.

Las credenciales verificables permiten alas organizaciones confirmar informaciónsobre alguien, como su educación y certificaciones profesionales, sin recopilar y almacenar sus datos personales. Esto revolucionará la forma en que otorgamos permisos para acceder a nuestra información. Las organizaciones podrán emitir versiones digitales de una variedad de credenciales, como insignias físicas, tarjetas de fidelización y documentos en papel emitidos por el gobierno basados en estándares abiertos. Debido a que la información digital es verificada por una parte conocida, es más confiable, y la verificación solo tomará minutos en lugar de días o semanas.

Las personas obtienen más control sobre qué información comparten con quién, y pueden restringir el acceso a esa información compartida en cualquier momento. Solo tienen que verificar una credencial una vez para usarla en todas partes. Para administrar sus credenciales, pueden usar la aplicación Microsoft Authenticator y otras aplicaciones de monedero que admiten estándares abiertos, como la aplicación piloto creada por keio University para sus estudiantes.

Anuncio:

- Vista previa de las credenciales verificables de Azure AD.

Y por último, me complace compartir que estamos lanzando una nueva certificación de administrador de Microsoft Identity and Access,que puede encontrar en el portal de recursos de seguridad de Microsoft. Esta capacitación ayuda a los administradores a diseñar, implementar y operar Azure AD como plano de control de seguridad de la organización.

Anuncio:

- Versión de la certificación de administrador de Microsoft Identity y Access.

Las nuevas características anunciadas en Microsoft Ignite facilitarán proporcionar experiencias de usuario perfectas en el lugar de trabajo híbrido y fortalecer sus defensas contra ataques cada vez más sofisticados. Al probar estas nuevas herramientas, envíenos sus comentarios para que podamos seguir construyendo avances que le ayuden a mantener a sus empleados seguros, conectados y productivos.

¡Hagamos de 2021 el Año sin Contraseña!

Para ver estas características en acción cuando tome la etapa Microsoft Ignite mañana, regístrese de forma gratuita en Microsoft Ignite y vea mi sesión a partir de las 5 PM hora del Pacífico. Sigue a Microsoft Identity en @AzureAD en Twitter para obtener más noticias y prácticas recomendadas.

Para obtener más información sobre las soluciones de Seguridad de Microsoft, visite nuestro sitio web. Marque el Blog de Seguridad para mantenerse al día con nuestra cobertura experta en asuntos de seguridad. Además, síguenos en @MSFTSecurity las últimas noticias y actualizaciones sobre ciberseguridad.